Что такое аутентификация

Содержание:

- Добавление Scaffold Identity

- Метод authenticate(Authentication authentication) интерфейса AuthenticationManager – проверка пароля

- Как подключить двухфакторную аутентификацию во «ВКонтакте»

- Ошибки аутентификации при подключении к беспроводным сетям

- Защиты

- Настольное приложение

- Отличие от идентификации и авторизации

- Безопасность [ править ]

- Как запустить двухфакторную аутентификацию

- Ошибки аутентификации: причины и пути решения

Добавление Scaffold Identity

Добавим код страниц регистрации и логинирования в наше приложение. Для этого воспользуемся шаблоном Scaffold Identity, для выборочного добавления исходного кода, содержащегося в Identity Razor библиотеке классов (RCL).

- Правой кнопкой мыши щелкнуть на название проекта (в нашем случае BSAdminPanel).

- В контекстном меню выбрать Добавить->Создать шаблонный элемент.

- В диалоговом окне, слева, выбрать Удостоверение

- В диалоге Добавить Удостоверение отмечаем два файла для переопределения: Account\Login и Account\Register

- Класс контекста данных выбрать который уже есть в приложении

- Выбор страницы макета оставьте нетронутым. Макет сформируется автоматически.

После cформирования всей структуры папок в приложении два файла _LoginPartial.cshtml. Структура формируется на новый файл, который находится в папке «/Pages/Shared/_LoginPartial.cshtml», его оставляем. А в папке «/Areas/Identity/Pages/Shared/_LoginPartial.cshtml» можно удалить. Структура строится по типу шаблона для Razor Pages.

Метод authenticate(Authentication authentication) интерфейса AuthenticationManager – проверка пароля

Допустим, нам приходит HTTP-запрос. Прежде чем попасть в контроллер, запрос проходит через цепочку фильтров. В UsernamePasswordAuthenticationFilter имя и пароль вытаскиваются из запроса. Дальше надо их сравнить с реальными. Тут то вступает в дело AuthenticationManager:

public interface AuthenticationManager {

Authentication authenticate(Authentication var1) throws AuthenticationException;

}

Его единственный метод authenticate() выполняет аутентификацию, то есть решает, действительно ли пользователь тот, за кого себя выдает. Делегируется проверка конкретным провайдерам (в зависимости от того, как хранится реальный пользователь, проверка разнится).

Authentication до аутентификации

Как видно в коде выше, метод authenticate() получает на вход объект Authentication с именем и паролем, полученными от клиента и требующими проверку. Имя хранится в principal, а пароль в credenticals (до проверки, после проверки будет иначе):

До проверки в выделенных полях хранятся имя и пароль

До проверки в выделенных полях хранятся имя и пароль

Содержимое объекта Authentication можно проверить, если запустить предыдущий пример и поставить break-point в методе authenticate() класса ProviderManager. А потом по адресу /login отправить POST-запрос с формы ввода имени/пароля:

public class ProviderManager implements AuthenticationManager, MessageSourceAware, InitializingBean {

...

}

Найти класс ProviderManager – Ctrl+N в IntelliJ IDEA

До аутентификации

До аутентификации

isAuthenticated() до аутентификации равно false.

Если аутентификация не прошла (имя и пароль неверны), то выбрасывается исключение BadCredentials.

В случае же успеха возвращается тоже объект Authentication, но заполненный по-другому.

Authentication после аутентификации

После аутентификации в поле Principal объекта Authentication будет реальный пользователь в виде UserDetails:

После аутентификации

После аутентификации

При этом поле Credentials обнуляется, а isAuthenticated() меняется с false на true.

UserDetails:

public interface UserDetails extends Serializable {

Collection<? extends GrantedAuthority> getAuthorities();

String getPassword();

String getUsername();

boolean isAccountNonExpired();

boolean isAccountNonLocked();

boolean isCredentialsNonExpired();

boolean isEnabled();

}

То есть имя и пароль перемещаются объект Principal:

UserDetails realUser= (UserDetails)authencation.getPrincipal();

Проверить содержимое объекта Authentication после аутентификации можно, внедрив его в контроллер и поставив в нем break-point (смотреть переменные нужно, когда заходишь под уже залогиненным пользователем; поскольку в нашем примере мы настраивали, что путь /user доступен только для залогиненного пользователя, то есть после того, как аутентификация уже успешно прошла):

@RestController

public class HelloController {

...

@GetMapping("/user")

public String user(Authentication authentication) {

System.out.println((UserDetails)authentication.getPrincipal());

return "User";

}

...

}

Вывод в консоль:

org.springframework.security.core.userdetails.User@36ebcb: Username: user; Password: ; Enabled: true; AccountNonExpired: true; credentialsNonExpired: true; AccountNonLocked: true; Granted Authorities: ROLE_USER

break-point

break-point

Как же AuthenticationManager в authenticate() решает, правильный пароль, или нет? Очевидно, для этого надо сравнить переданный пароль с реальным. А для этого по переданному имени надо извлечь реального пользователя. И вот тут дальнейшее зависит от того, где этот пользователь хранится.

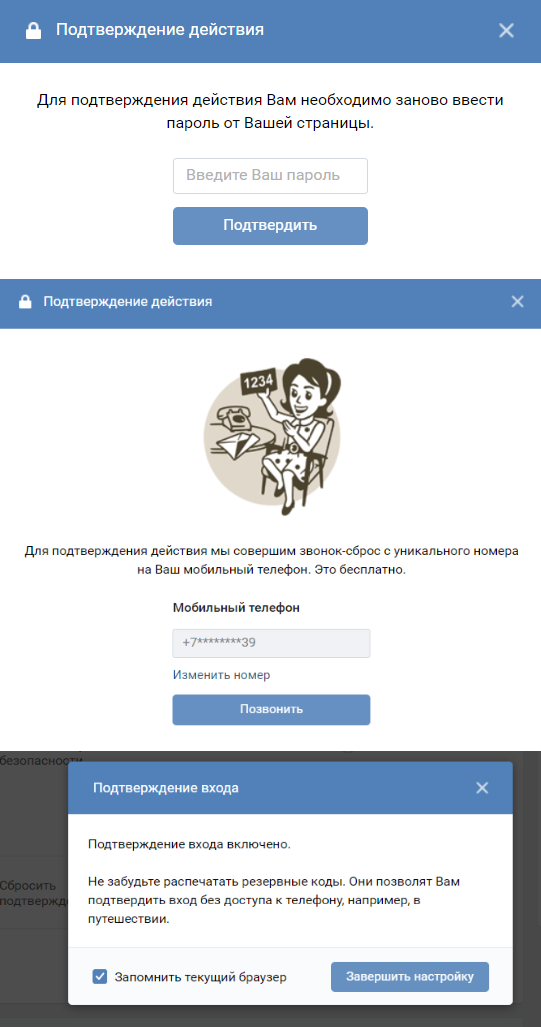

Как подключить двухфакторную аутентификацию во «ВКонтакте»

Зайдите в «Настройки» → Во вкладке «Безопасность» выберите «Подтверждение входа» → «Подключить». Дальше нужно будет ввести свой пароль, ввести последние цифры номера, с которого на ваш телефон поступит звонок, и функция подтверждения входа будет подключена. При желании можно выбрать аутентификацию через приложения для генерации кодов, а также распечатать или записать резервные коды.

В приложении:

Зайдите в «Настройки» (в приложении они находятся в меню в нижней части экрана) → выберите «Управление аккаунтом VK Connect» → «Безопасность и вход» → «Подтверждение входа».

Далее, как и в полной версии, выбираете способ подтверждения входа и восстановления доступа.

Ошибки аутентификации при подключении к беспроводным сетям

Подключаясь к беспроводной сети, пользователь также проходит через процесс аутентификации. Существует несколько способов проверки подлинности такого типа. Они зависят от настроек роутера, количества абонентов, вида беспроводной сети (домашняя, общественная, корпоративная). Чаще всего используется тип шифрования WPA-PSKWPA2-PSK2 mixed. Он является достаточно защищенным и подходит для применения в различных видах сетей. Для большей безопасности многие частные организации используют шифрование, где каждый пользователь имеет индивидуальный пароль, привязанный к ПК.

Ошибки аутентификации чаще всего возникает при несоответствии вида шифрования и набранной парольной фразы. Пути решения проблемы будут отличаться для пользователей ПК и владельцев мобильных телефонов.

Как убрать ошибки аутентификации на компьютере

Если после введения ключевой фразы вы получаете уведомление об ошибке аутентификации, то в первую очередь вам необходимо проверить следующее:

- правильность написания ключевой фразы (возможно, была допущена ошибка или включена неверная раскладка);

- отключен ли Caps Lock;

- верно ли выбрана беспроводная сеть, к которой вы подключаетесь.

Как узнать пароль от Wi-Fi?

Если вы забыли свою парольную фразу, то узнать ее можно в настройках роутера. Для этого подключитесь к нему при помощи кабеля и откройте любой интернет-браузер. Напишите IP маршрутизатора в адресной строке. Посмотреть его можно в инструкции или на корпусе роутера. Еще один способ узнать IP-адрес — использовать командную строку. Для этого используйте комбинацию Win+R и в появившемся окне введите команду «CMD». Запустится командная строка, где вам необходимо будет ввести «ipconfig». Строка «Основной шлюз» является требуемым IP-адресом.

Введите IP-адрес в адресной строке браузера. В появившемся окне введите логин и пароль для входа (по умолчанию admin и admin соответственно). В меню выберите пункт «Расширенные настройки» и перейдите в подраздел «Wi-Fi». Найдите параметры безопасности — именно здесь можно обнаружить тип шифрования, название сети и пароль.

Пароль введен правильно, но войти в сеть не удается

Аутентификация может не состояться при сбое самого роутера. Решается простой перезагрузкой девайса. В таких ситуациях также рекомендуется проверить канал роутера. Для этого в настройках WiFi перейдите в раздел «Основные настройки», а там — в подпункт «Канал». Желательно установить значение «Автоматически».

Если и это не помогло, то необходимо проверить Wi-Fi-адаптер компьютера. Проверьте наличие и правильность работы драйверов в вашем диспетчере устройств. Перейдите во вкладку «сетевые адаптеры» и найдите свой Wi-Fi модуль. Если рядом с устройством есть восклицательный знак, значит его работа некорректна — отсутствуют или не работают драйвера. Переустановите их, и проблема с аутентификацией должна решиться.

Проблемы с аутентификацией на мобильном устройстве

Процесс аутентификации на мобильном девайсе происходит следующим образом:

- Устройство производит поиск сетей, после чего владелец телефона или планшета выбирает необходимый Wi-Fi.

- Пользователь вводит пароль беспроводной сети.

- Статус соединения изменяется: подключение, аутентификация, сохранено (с указанием вида шифрования сети).

Что значит уведомление «Ошибка аутентификации»? Данное сообщение показывает, что проблема кроется в неправильно введенном пароле или параметрах безопасности роутера. Неработающий Wi-Fi после уведомления «Сохранено» свидетельствует о неполадках самой беспроводной сети.

Как исправить?

Прежде чем изменять параметры роутера, убедитесь, что пароль введен правильно, у вас не включен Caps Lock или кириллица/латынь. Только после этого обращайтесь к настройкам Wi-Fi:

- убедитесь, что режим Wi-Fi сети поддерживается — попробуйте переключить его на 802.11 b/g;

- смените регион — попробуйте переключить Россию на США и обратно;

- измените тип шифрования: если у вас стоит WPA2-Personal, то замените его на WPA с шифрованием AES;

- если ошибка аутентификации сочетается со слабым сигналом беспроводной сети, то попробуйте выбрать свободный канал и расширить его на 20 МГц.

Еще один вариант, который может вам помочь — это специальное приложение для устройств Android — Wi-Fi Fixer (доступен для скачивания в Google Play). Оно автоматически исправляет ошибки беспроводной сети и позволяет вам подключиться к роутеру при ошибке аутентификации.

Защиты

Взаимная проверка подлинности поддерживает сети с нулевым доверием, поскольку она может защитить коммуникации от враждебных атак, в частности:

- Атака « человек посередине»: атаки « человек посередине» (MITM) — это когда третья сторона желает подслушать или перехватить сообщение, а иногда и изменить предназначенное для получателя сообщение. Обе стороны открыто получают сообщения, не проверяя отправителя, поэтому они не понимают, что злоумышленник вставил себя в линию связи. Взаимная проверка подлинности может предотвратить атаки MITM, потому что и отправитель, и получатель проверяют друг друга перед отправкой им своих ключей сообщений, поэтому, если одна из сторон не проверена на предмет того, кем они являются, сеанс завершится.

- Атаки с воспроизведением: атака с воспроизведением похожа на атаку MITM, при которой более старые сообщения воспроизводятся вне контекста, чтобы обмануть сервер. Однако это не работает против схем, использующих взаимную аутентификацию, поскольку временные метки являются фактором проверки, который используется в протоколах. Если изменение времени превышает максимально допустимую временную задержку, сеанс будет прерван. Точно так же сообщения могут включать в себя случайно сгенерированный номер, чтобы отслеживать, когда сообщение было отправлено.

- Атаки с использованием спуфинга: атаки с использованием спуфинга основаны на использовании ложных данных, чтобы выдать себя за другого пользователя, чтобы получить доступ к серверу или быть идентифицированным как кто-то другой. Взаимная аутентификация может предотвратить атаки спуфинга, поскольку сервер также аутентифицирует пользователя и проверяет, что у них есть правильный сеансовый ключ, прежде чем разрешать дальнейшее взаимодействие и доступ.

- Атаки олицетворения: когда каждая сторона аутентифицирует другую, они отправляют друг другу сертификат, который только другая сторона знает, как расшифровать, подтверждая себя как надежный источник. Таким образом, злоумышленники не могут использовать атаки олицетворения, потому что у них нет правильного сертификата, чтобы действовать так, как если бы они были другой стороной.

Взаимная аутентификация также обеспечивает целостность информации, поскольку, если стороны подтверждают, что они являются правильным источником, полученная информация также является надежной.

Настольное приложение

В настольном приложении доступны следующие :

-

парольная;

-

ролевая;

-

доменная;

-

интегрированная доменная.

Дополнительно доступны:

-

двухфакторная аутентификация;

-

встроенная аутентификация.

Доступность базовых методов аутентификации зависит от используемой СУБД:

| Тип СУБД \ Тип аутентификации |

Парольная |

Ролевая |

Доменная |

Интегрированная |

| Oracle | ||||

| Microsoft SQL Server 2008 |

||||

| Microsoft SQL Server 2012\2014\2016 |

||||

| Microsoft SQL Server (ODBC) |

||||

| Teradata | ||||

| PostgreSQL | ||||

| SQLite | ||||

| WEB Service |

Условные обозначения:

— тип аутентификации доступен;

— тип аутентификации недоступен.

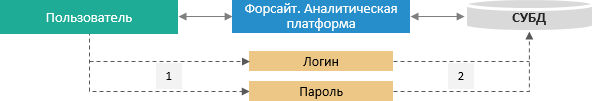

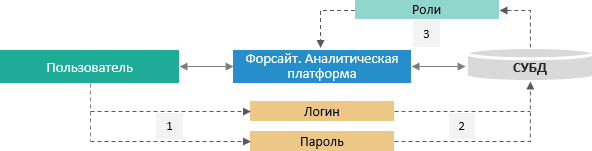

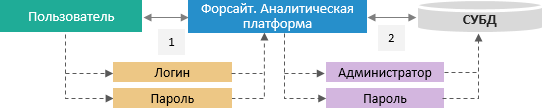

Парольная аутентификация

Аутентификация производится с использованием логина и пароля. Доступна

настройка парольной

политики.

-

Пользователь вводит логин и пароль в «Форсайт. Аналитическая платформа».

-

«Форсайт. Аналитическая платформа»

обращается к СУБД, используя предоставленные данные.

Ролевая аутентификация

Ролевая аутентификация аналогична парольной, производится с использованием

логина и пароля. Доступ к объектам определяется по присвоенным пользователю

ролям на сервере СУБД, которые совпадают с группами в «Форсайт. Аналитическая платформа».

Примечание.

Ролевая аутентификация доступна только при использовании СУБД Microsoft

SQL Server.

-

Пользователь вводит логин и пароль в «Форсайт. Аналитическая платформа».

-

«Форсайт. Аналитическая платформа»

обращается к СУБД, используя предоставленные данные. -

СУБД возвращает список ролей пользователя. Список ролей сопоставляется

со списком групп платформы. Пользователь получает права, соответствующие

группам.

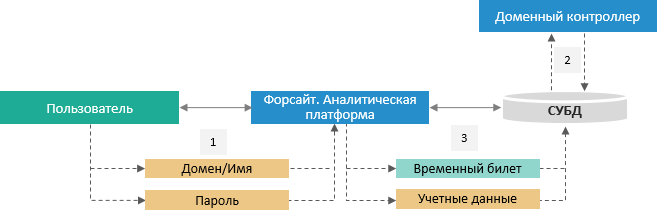

Доменная аутентификация

При доменной аутентификации пользователь подключается с использованием

данных указанного доменного пользователя.

Для конечного пользователя доменная аутентификация не отличается от

парольной, но упрощает администрирование пользователей при использовании

доменных контроллеров.

-

Пользователь вводит доменное имя и пароль в «Форсайт. Аналитическая платформа».

-

«Форсайт. Аналитическая платформа»

передаёт указанные учётные данные на сервер СУБД. -

СУБД обращается к доменному контроллеру, доменный контроллер

проверяет правильность указанных данных и делегирует «Форсайт. Аналитическая платформа»

право на подключение от имени доменного пользователя с использованием

временного билета.

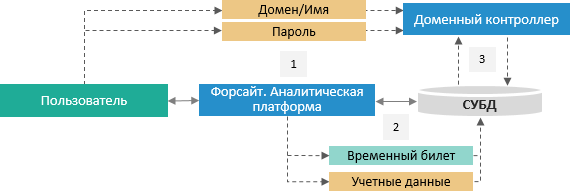

Интегрированная доменная аутентификация

Интегрированная доменная аутентификация аналогична обычной доменной

аутентификации, но для авторизации будет использован доменный пользователь,

под которым был совершен вход в операционную систему.

Метод аутентификации Kerberos:

При работе с СУБД Teradata интегрированная доменная аутентификация всегда

осуществляется с использованием механизма аутентификации Kerberos. Для

СУБД PostrgreSQL данный механизм может быть включён опциально в соединения с репозиторием.

Для работы по протоколу Kerberos на клиентском компьютере необходимо

установить MIT Kerberos (не входит в комплект поставки «Форсайт. Аналитическая платформа»).

-

Пользователь вводит доменное имя и пароль при входе в операционную

систему. -

«Форсайт. Аналитическая платформа»

передаёт указанные учётные данные на сервер СУБД. -

СУБД обращается к доменному контроллеру, доменный контроллер

проверяет правильность указанных данных и делегирует «Форсайт. Аналитическая платформа»

право на подключение от имени доменного пользователя с использованием

временного билета.

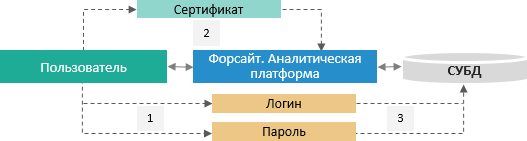

Двухфакторная аутентификация

Двухфакторная аутентификация — это метод аутентификации пользователя

при помощи запроса аутентификационных данных двух разных типов.

В «Форсайт. Аналитическая платформа»

двухфакторная

аутентификация в качестве первого типа аутентификации

использует любой , в качестве второго — сертификат пользователя.

-

Пользователь выполняет базовую аутентификацию в «Форсайт. Аналитическая платформа».

-

После запроса пользователь предоставляет «Форсайт. Аналитическая платформа»

сертификат. -

При совпадении сертификата «Форсайт. Аналитическая платформа»

обращается к СУБД, используя предоставленные данные.

Встроенная аутентификация

При встроенной аутентификации доступ к данным СУБД происходит под встроенным

администратором. Проверка прав пользователя осуществляется на уровне платформы.

Учётные данные администратора хранятся в зашифрованном виде. Встроенная

аутентификация настраивается через .

-

Пользователь вводит логин и пароль в «Форсайт. Аналитическая платформа».

-

«Форсайт. Аналитическая платформа»

проверяет разрешения пользователя и обращается к СУБД, используя учётные

данные встроенного администратора.

Отличие от идентификации и авторизации

Эти понятия легко можно спутать, потому что они являются этапами одного процесса, частями мозаики. Вернемся к нашему примеру с дверью в квартиру. Чтобы открыть ее, нам нужен ключ, он выступает идентификатором, то есть инструментом, при помощи которого мы будем совершать нужное действие. Вставили его в замок, покрутили – прошли идентификацию.

Если двери открылись, значит, идентификатор верный, подлинный. Это уже аутентификация или, говоря другими словами, процедура проверки. Последний этап – авторизация, мы входим в квартиру, то есть получаем доступ.

Теперь пример с социальными сетями. Мы открываем сайт или приложение в телефоне, вводим логин и пароль – это наши идентификаторы. Затем нажимаем Enter, и информация отправляется на аутентификацию. Программа проверяет, существует ли пользователь с такими учетными данными. Если мы все сделали правильно, то происходит авторизация. Мы входим в социальную сеть и попадаем именно на свою страницу, видим оповещения, диалоги с друзьями, добавленные записи в ленте.

Если вы перепутаете эти термины, ничего страшного, но чтобы понимать, о чем конкретно идет речь в том или ином случае, лучше научиться их отличать.

Безопасность [ править ]

По мнению сторонников, многофакторная аутентификация может резко снизить количество случаев кражи личных данных в Интернете и другого онлайн- мошенничества , поскольку пароля жертвы больше не будет достаточно, чтобы дать вору постоянный доступ к их информации. Тем не менее, многие подходы многофакторной аутентификации остаются уязвимыми для фишинг , человек-в-браузере , и человек-в-середине атаки . Двухфакторная аутентификация в веб-приложениях особенно уязвима для фишинговых атак, особенно в SMS и электронной почте, и в ответ многие эксперты советуют пользователям никому не сообщать свои коды подтверждения, и многие поставщики веб-приложений отправят уведомление в электронное письмо или SMS, содержащее код.

Многофакторная аутентификация может быть неэффективной против современных угроз, таких как сканирование банкоматов, фишинг и вредоносное ПО.

В мае 2017 года немецкий оператор мобильной связи O2 Telefónica подтвердил, что киберпреступники использовали уязвимости SS7 для обхода двухэтапной аутентификации на основе SMS и несанкционированного снятия средств с банковских счетов пользователей. Преступники сначала заразили компьютеры владельцев счетов, пытаясь украсть их учетные данные и номера телефонов. Затем злоумышленники приобрели доступ к поддельному оператору связи и настроили перенаправление телефонного номера жертвы на подконтрольный им телефон. Наконец, злоумышленники вошли в онлайн-банковские счета жертв и потребовали вывести деньги со счетов на счета, принадлежащие преступникам. СМС-коды доступа направлялись на подконтрольные злоумышленникам телефонные номера, и преступники переводили деньги.

Как запустить двухфакторную аутентификацию

Ниже приведены инструкции по запуску двухфакторной аутентификации для популярных соцсетей и сайтов.

Как запустить двухфакторную аутентификацию для сайта на WordPress

Для того чтобы запустить дополнительною защиту административной панели WordPress, можно воспользоваться бесплатным плагином. Для настройки пройдите пошаговый алгоритм.

- Перейдите в административную панель своего сайта на WordPress, затем кликните по разделу “Плагины”. Нажмите кнопку “Добавить новый”.

- В поисковой строке введите название инструмента Google Authenticator. После кликните “Установить”, следом “Активировать”.

- Если этот плагин не совместим с вашей версией WordPress, обновитесь до последней или воспользуйтесь другим плагином. Одновременно скачайте одноименное приложение на смартфон. Теперь в “админке” перейдите к разделу “Настройки”, кликните по только что скачанному плагину.

- Выйдите на главную страницу вашей консоли, там увидите QR-код и сгенерированный пароль.

Далее запустите приложение на мобильном телефоне, запустите сканер и наведите его на QR-код. Если по какой-то причине не можете выполнить сканирование, в свободное поле введите шифр, который придет в приложении.

Каждый раз, когда пользователь будет входить в административную панель, нужно будет вводить новый одноразовый код.

Как включить двухфакторную аутентификацию в ВК

Если вы имеете рабочий или личный аккаунт в ВК, не мешало бы его защитить. Как это сделать, расскажем в этой инструкции.

- Пройдите обычную авторизацию ВК, затем кликните по иконке профиля и выберите пункт “Настройки”.

- В блоке безопасность нажмите “Подключить” в разделе “Подтверждение прав”.

Далее следуйте инструкциям, чтобы обеспечить двухуровневую защиту. Вам на телефон придет сообщение с кодом. С помощью него вы сможете завершить настройку идентификации.

Как включить двойную защиту в Instagram

В большинстве случаев двухфакторная аутентификация для аккаунта Instagram выполняется с помощью приложений помощников. Наиболее удобный — Google Authenticator.

Вы можете воспользоваться ручным способом настройки.

- Пройдите авторизацию в Instagram со своего смартфона. В профиле найдите пункт “Меню” (три горизонтальные черты). Затем нажмите “Настройки”.

- Теперь найдите раздел “Безопасность” и тапните по нему. Прокрутите страничку вниз, выберите пункт “Двухфакторная аутентификация”. Здесь найдите пункт “Приложение для аутентификации”, передвиньте тумблер в противоположную сторону.

- Кликните “Настроить вручную”. Если при выполнении предшествующего шага переключатель не появился, жмите “Начать”. Сгенерированный ключ скопируйте в свободное поле для ввода.

Ошибки аутентификации: причины и пути решения

При подключении к сети Wi-Fi, одного устройства к другому или при входе в любую программу и на сайт могут возникнуть проблемы. Чаще всего они связаны с такими причинами:

Неправильный идентификатор, то есть вы просто забыли или перепутали логин, пароль, ПИН-код, банковскую карту. Тут не возникает особых вопросов, как исправить ошибку

Проверьте данные для входа, возможно, вы не обратили внимание на регистр и написали строчные буквы вместо больших. Также часто при входе на сайт или в программу мы забываем проверить раскладку клавиатуры и пишем не на английском, а на русском языке

Повреждение физического носителя, например, магнитная лента на банковской карте поцарапалась, карта погнулась, ключ от онлайн-банка или электронная подпись сломались, на глазу появился конъюнктивит, на пальце ранка, что препятствует считыванию биометрических данных, а телефон потерялся или утонул в Волге. Все это приводит к определенным затруднениям, и нужно искать способ убрать ошибку и получить доступ к данным или деньгам в каждом конкретном случае. Можно перевыпустить карту, а тем временем перевести деньги на другой счет и обналичить с него, заказать новую подпись или ключ, обратиться в офис, чтобы подтвердить действие без отпечатка пальцев, а, к примеру, при помощи кодового слова. Разная система шифрования на телефоне и роутере приводит к их несовместимости. Чтобы подключиться к Wi-Fi в случае такой ошибки, потребуется изменить настройки роутера, применив шифрование, доступное в мобильном устройстве. Иногда телефон не подключается к сети из-за программного сбоя ОС или ошибки в работе роутера. В таком случае попробуйте обновить программу в мобильном устройстве и перезапустите маршрутизатор. Разная скорость передачи данных на устройствах, тут придется разбираться и снова лезть в настройки выставлять приемлемый объем данных, передаваемый за определенный промежуток времени. В настройках роутера или другого прибора могут быть четко прописаны устройства, с которыми он может поддерживать связь. Если нужно добавить новый гаджет, то снова-таки придется поработать с настройками.

Как видим, причины могут быть разными. Чтобы разобраться с ними, нужно иметь запасной план, уметь работать с настройками программ и устройств или знать того, кто умеет это делать.